Gli attacchi DDOS sono tra le peggiori minacce informatiche in aumento negli ultimi anni che colpiscono qualsiasi servizio noto al grande pubblico, dai siti di e-commerce ai siti istituzionali.

Sfruttando reti di dispositivi connessi a Internet, gli hacker negano agli utenti l’accesso a un server o a una risorsa di rete come ad esempio un sito web, sovraccaricandoli con traffico dannoso e rendendoli, quindi, inutilizzabili. Secondo il rapporto Clusit 2023, il conflitto russo-ucraino ha generato un’ondata di questi attacchi ai danni delle organizzazioni governative. Tali aggressioni, infatti, sono le più efficaci per generare conseguenze mediaticamente rilevanti tramite l’interruzione di servizi di pubblica utilità.

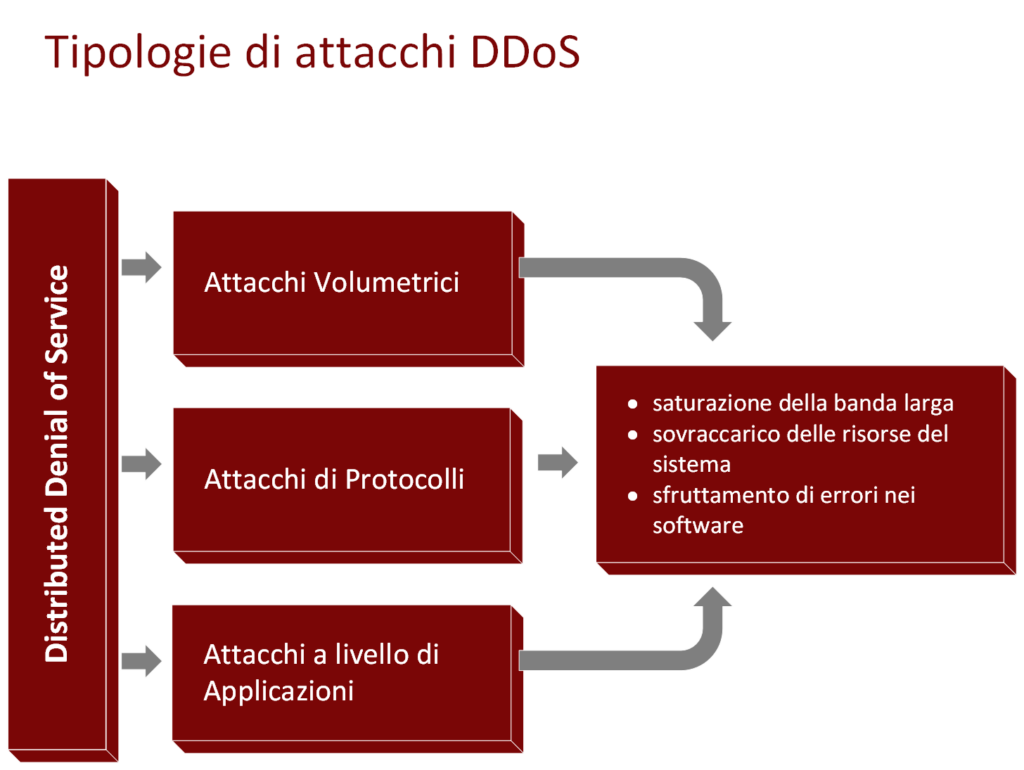

– Volume based attack: questa tipologia di attacchi mira a saturare la larghezza di banda di una rete target con l’invio di una enorme quantità di pacchetti di traffico.

Un esempio di attacco volumetrico molto diffuso è l’amplificazione DNS, in cui un utente malintenzionato invia richieste a un server DNS utilizzando un indirizzo IP contraffatto della destinazione. Il server DNS invia quindi una quantità enorme di risposte al server di destinazione, fino a sovraccaricarlo e renderlo irraggiungibile.

– Protocol attack: mirano a esaurire le risorse del server applicativi, firewall, engine di routing e sistemi di bilanciamento del carico. Un esempio di attacco orientato ai protocolli è il SYN flood in cui un utente malintenzionato inonda il server applicativo di pacchetti SYN che contengono indirizzi IP contraffatti. Il server risponde a ogni pacchetto, ma il client non risponde mai, quindi il server continua ad attendere finché non si blocca.

– Application layer attack: in questo caso gli hacker utilizzano bot o macchine per richiedere ripetutamente informazioni dalla stessa fonte, sovraccaricandola.

Di recente queste tecnologie sono diventate sempre più pericolose e sofisticate a tal punto da combinarsi tra loro, tanto che si parla di APT, ovvero minacce avanzate e persistenti.

L’obiettivo di questi attacchi è quello di rendere inaccessibile ai clienti siti internet, servizi web e sistemi IT creando un vero e proprio arresto delle infrastrutture aziendali, dovuto a una interruzione del servizio. Questo si traduce in danni economici, finanziari e danni reputazionali per le aziende e gli enti colpiti da questi attacchi.

Anche colossi come Amazon, Cloudflare, Microsoft e Google, in passato, sono stati vittime di attacchi DDoS layer 7. Questa tipologia di attacco è stata possibile grazie a una vulnerabilità zero-day nel protocollo HTTP/2 ed è stato denominato “HTTP/2 Rapid Reset”.

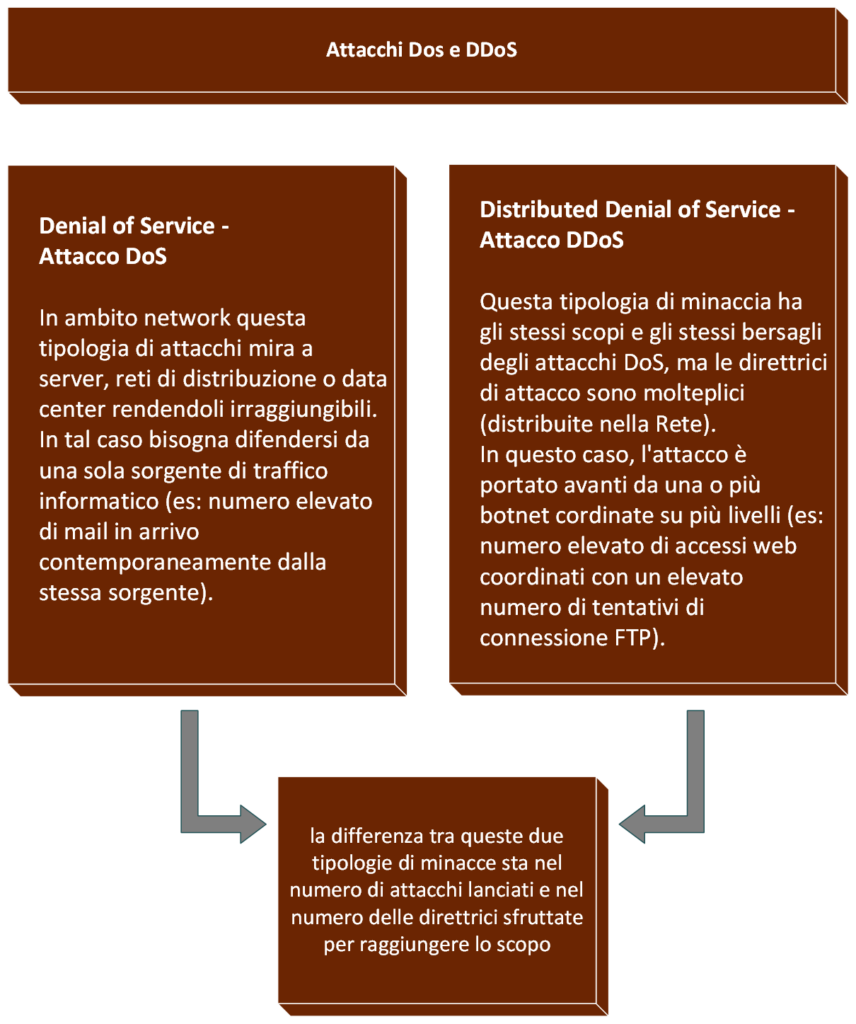

Un attacco “Distributed Denial of Service” (DDoS) è una forma comune di attacco Dos, in cui gli attacchi non provengono da un unico dispositivo ma da sorgenti multiple distribuite appartenenti a una botnet (una rete di computer infettati da malware, detti bot o zombie e controllata da un botmaster da remoto).

Non è facile scovare il punto di origine reale degli attacchi DDoS, infatti, per la creazione di botnet di questo tipo servono software specifici e sofisticati che vengono collocati in rete su computer poco protetti e gestiti da remoto.

Per sferrare un attacco DDoS, gli hacker si basano sul modello di interconnessione a sistema aperto (OSI). Questo è un modello multilivello per vari standard di rete ed è suddiviso in sette livelli diversi. Ogni livello del modello OSI ha uno scopo preciso. I cyber criminali prendono di mira i vari livelli, a seconda del tipo di risorsa web o su Internet che desiderano intralciare. Gli attacchi sono più comuni sui livelli di rete (layer 3), trasferimento (layer 4), presentazione (layer 6) e applicazione (layer 7).

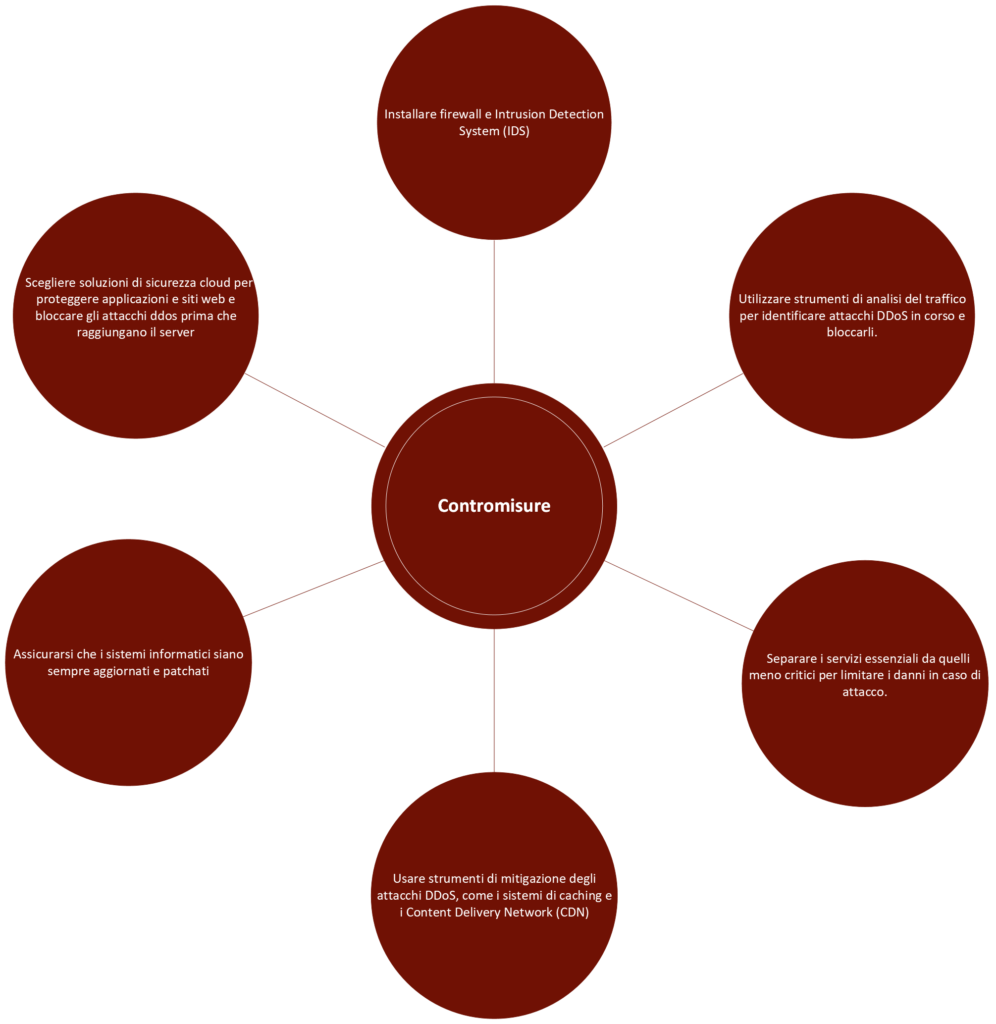

Un piano di cyber defense affiancato a soluzioni NGFW e WAF offre alla tua azienda copertura contro attacchi DDoS, Distributed Denial of Service, malware, hacker e accesso non autorizzato ai tuoi dati aziendali per i sistemi on-premise e on-cloud.