Giovedì la US Cybersecurity and Infrastructure Security Agency (CISA) ha aggiunto due bug al suo Known Exploited Vulnerabilities Catalog , citando prove di sfruttamento attivo.

I due bug di gravità elevata si riferiscono a vulnerabilità in Zimbra Collaboration, entrambi i quali potrebbero essere concatenati per ottenere l’esecuzione di codice remoto non autenticato sui server di posta elettronica interessati:

- CVE-2022-27925(punteggio CVSS: 7.2) – Esecuzione di codice remoto (RCE) tramite mboximport da utente autenticato (risolta nelle versioni8.15 Patch 31 e 9.0.0 Patch 24 rilasciate a marzo)

- CVE-2022-37042– Autenticazione bypass in MailboxImportServlet (risolta nelle versioni 8.15 Patch 33 e 9.0.0 Patch 26 rilasciate ad agosto)

“Se stai eseguendo una versione di Zimbra precedente a Zimbra 8.8.15 patch 33 o Zimbra 9.0.0 patch 26, dovresti aggiornare all’ultima patch il prima possibile”, ha avvertito Zimbra all’inizio di questa settimana.

La CISA non ha condiviso alcuna informazione sugli attacchi che sfruttano i bug, ma la società di sicurezza informatica Volexity ha descritto lo sfruttamento di massa in natura delle istanze Zimbra da parte di hackers sconosciuti.

Volexity ha affermato che “era possibile bypassare l’autenticazione durante l’accesso allo stesso endpoint (mboximport) utilizzato da CVE-2022-27925” e che il bug “poteva essere sfruttato senza credenziali amministrative valide, rendendo così la vulnerabilità significativamente più critica in termini di gravità”.

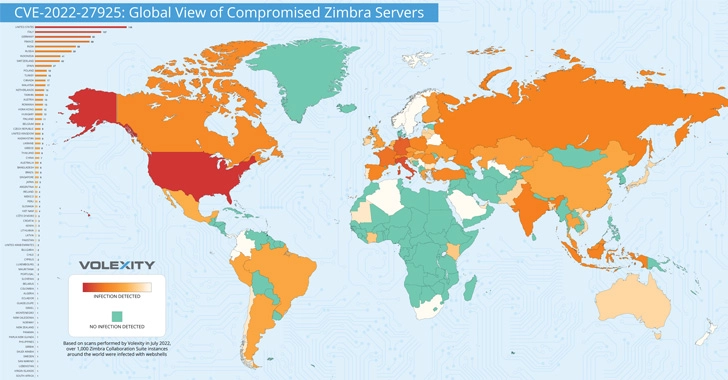

Ha anche individuato oltre 1.000 istanze a livello globale che sono state violate e compromesse utilizzando questo vettore di attacco, alcune delle quali appartengono a dipartimenti e ministeri governativi; rami militari; e aziende con miliardi di dollari di entrate.

Gli attacchi, che si sono verificati solo alla fine di giugno 2022, hanno comportato anche il dispiegamento di shell web per mantenere l’accesso a lungo termine ai server infetti. I principali paesi con le istanze più compromesse includono Stati Uniti, Italia, Germania, Francia, India, Russia, Indonesia, Svizzera, Spagna e Polonia.

“CVE-2022-27925 era originariamente elencato come un exploit RCE che richiedeva l’autenticazione”, ha affermato Volexity. “Quando combinato con un bug separato, tuttavia, è diventato un exploit RCE non autenticato che ha reso semplice lo sfruttamento remoto”.

La divulgazione arriva una settimana dopo che CISA ha aggiunto al catalogo un altro bug relativo a Zimbra, CVE-2022-27924 , che, se sfruttato, potrebbe consentire agli aggressori di sottrarre credenziali in chiaro agli utenti delle istanze prese di mira.