Resecurity, la società di sicurezza informatica con sede in California che protegge le principali aziende Fortune 500, ha identificato un nuovo merketplace nel Dark Web orientato agli sviluppatori e agli operatori di malware mobile. Il mercato è noto come “InTheBox” ed è stato disponibile per i criminali informatici nella rete TOR almeno dall’inizio di maggio 2020, tuttavia da allora si è trasformato da un servizio per criminali informatici che opera privatamente nel più grande mercato conosciuto oggi per il suo numero di strumenti unici e le cosiddette WEB inject offerte in vendita.

Tali scenari dannosi sono appositamente sviluppati da truffatori e utilizzati per furti bancari online e frodi finanziarie. Le web-inject sono integrate nel malware mobile per intercettare credenziali bancarie, sistemi di pagamento, social media e credenziali del provider di posta elettronica, ma non finisce qui, questi strumenti dannosi raccolgono anche altre informazioni sensibili come informazioni sulla carta di credito, dettagli dell’indirizzo, telefono e altre informazioni personali. Questa tendenza deriva dagli attacchi “Man in The Browser” (MiTB) e dalle WEB-inject progettati per malware tradizionali basati su PC come Zeus, Gozi e SpyEye. Successivamente, i criminali informatici hanno applicato con successo lo stesso approccio ai dispositivi mobili, perché i moderni pagamenti digitali sono estremamente interconnessi quando si tratta di applicazioni mobili utilizzate dai consumatori.

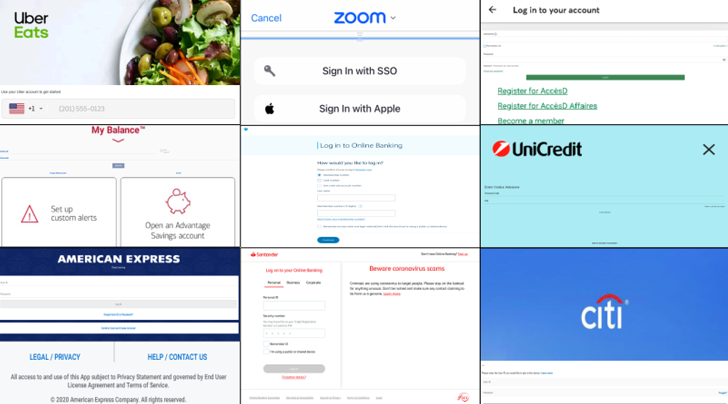

Secondo gli esperti di Resecurity, il mercato identificato “In The Box” può ora essere definito con orgoglio il più grande e significativo catalizzatore di furti bancari e frodi che coinvolgono dispositivi mobili. L’importanza dei risultati è evidenziata dalla qualità, quantità e spettro dell’arsenale dannoso disponibile. Attualmente, i criminali informatici offrono in vendita oltre 1.849 scenari dannosi, progettati per le principali istituzioni finanziarie, e-commerce, sistemi di pagamento, rivenditori online e società di social media di oltre 45 paesi tra cui Stati Uniti, Regno Unito, Canada, Brasile, Colombia, Messico, Arabia Saudita, Bahrain, Turchia e Singapore. Le organizzazioni supportate prese di mira dai criminali informatici includono Amazon, PayPal, Citi, Bank of America, Wells Fargo, DBS Bank, ecc

Gli operatori dietro il mercato “IntheBox” sono strettamente collegati agli sviluppatori delle principali famiglie di malware mobile tra cui Alien, Cerberus, Ermac, Hydra, Octopus (alias “Octo”), Poison e MetaDroid. I criminali informatici affittano malware mobile sulla base di una tariffa basata su abbonamento che va da $ 2.500 a $ 7.000 e in alcuni casi incaricano fornitori clandestini di sviluppare iniezioni appositamente progettate per particolari servizi o applicazioni per garantire il successo del furto di credenziali sui dispositivi mobili. Tali scenari dannosi sono progettati in modo identico alle loro controparti legittime, ma contengono moduli falsi che intercettano gli accessi e le password della vittima. Inoltre, il malware mobile consente ai criminali di intercettare il codice 2FA inviato tramite SMS dalla banca o di reindirizzare una chiamata in arrivo contenente dettagli di verifica.

Ogni anno, il numero di malware orientato ai dispositivi mobili aumenta in modo esponenziale. Secondo studi indipendenti, quasi ogni utente su 5 su dispositivi mobili potrebbe essere compromesso da malware mobile. Gli hacker sfruttano tattiche intelligenti per aggirare i filtri antifrode e condurre furti bancari confermando tutti i codici di verifica senza sembrare sospettosi, utilizzando importi superiori ai limiti e inviandoli in parti. L’importo del tipico furto bancario varia tra $ 5.000 – $ 15.000 per consumatore e $ 50.000 – $ 250.000 per impresa a seconda delle dimensioni e dell’attività commerciale. In totale, la perdita per frode supera i 5,6 miliardi di dollari nel 2022. In combinazione con altri tipi di frode come compromissione di e-mail aziendali, riciclaggio di denaro e truffe sugli investimenti che creano un’enorme economia sommersa con trilioni di dollari che circolano nell’underground.

Il catalizzatore alla base della distribuzione del malware per il mobile banking è stato scoperto dall’unità HUNTER di Resecurity, che indaga sulle attività di criminalità informatica dando la caccia agli attori dietro di essa in stretta collaborazione con le forze dell’ordine internazionali e i partner del settore.

L’intelligence dietro l’architettura, l’ecosistema, i profili degli attori e gli scenari dannosi acquisiti sono stati condivisi con FS-ISAC e Google Security Team in modo che i difensori possano sviluppare firme e tattiche per proteggere adeguatamente gli utenti mobili. La maggior parte dei malware mobile supportato da “InTheBox” è orientata verso i dispositivi che utilizzano Google Android, ecco perché la condivisione proattiva dell’intelligence con il Google Security Team faciliterà una maggiore protezione dei consumatori, risparmiando milioni di dollari alla luce delle imminenti festività natalizie e invernali, note come il picco di attività fraudolente a causa dell’aumento delle transazioni e dei pagamenti online.