QNAP ha forzato l’aggiornamento firmware dei suoi dispositivi NAS (Network Attached Storage), contenente le ultime patch di sicurezza, per la protezione dal ransomware DeadBolt, che ha già crittografato oltre 3.600 dispositivi.

QNAP aggiorna il firmware sui dispositivi NAS

Dopo il 25 gennaio, il giorno in cui si sono registrati i primi attacchi del ransomware DeadBolt, QNAP ha iniziato ad avvisare i suoi clienti di proteggere i propri dispositivi NAS esposti su Internet esortandoli ad aggiornare il software QTS, disabilitare UPnP e il port forwarding.

Più tardi quella notte, QNAP ha intrapreso un’azione più drastica e ha forzato l’aggiornamento del firmware per tutti i dispositivi NAS dei clienti alla versione 5.0.0.1891 , l’ultimo firmware universale rilasciato il 23 dicembre 2021.

Tuttavia, questo aggiornamento non è avvenuto senza intoppi, poiché alcuni proprietari hanno scoperto che le loro connessioni iSCSI ai dispositivi non funzionavano più dopo l’aggiornamento. Di seguito il fix da apportare: In “Archiviazione e snapshot > ISCSI e Fibre Channel” fai clic con il pulsante destro del mouse sul tuo Alias (IQN), seleziona “Modifica > Portale di rete” e seleziona l’adattatore che utilizzi per ISCSI.

In risposta a numerosi reclami, un rappresentante del supporto QNAP ha risposto, affermando che era per proteggere gli utenti dagli attacchi ransomware DeadBolt in corso.

“Stiamo cercando di aumentare la protezione contro i deadbolt. Se l’aggiornamento consigliato è abilitato durante l’aggiornamento automatico, non appena avremo una patch di sicurezza, potrà essere applicata immediatamente.”

Ciò che non è chiaro è il motivo per cui un aggiornamento forzato all’ultimo firmware proteggerebbe un dispositivo dal ransomware DeadBolt quando QNAP inizialmente ha affermato che la riduzione dell’esposizione dei dispositivi su Internet avrebbe mitigato gli attacchi.

Una possibilità è che una vecchia vulnerabilità in QTS venga abusata per violare i dispositivi QNAP ed installare DeadBolt e che l’aggiornamento a questo firmware corregga le vulnerabilità.

DeadBolt ransomware vs QNAP

Il gruppo ransomware DeadBolt ha iniziato ad attaccare gli utenti QNAP il 25 gennaio, crittografando i file su dispositivi NAS compromessi e aggiungendo un’estensione di file .deadbolt.

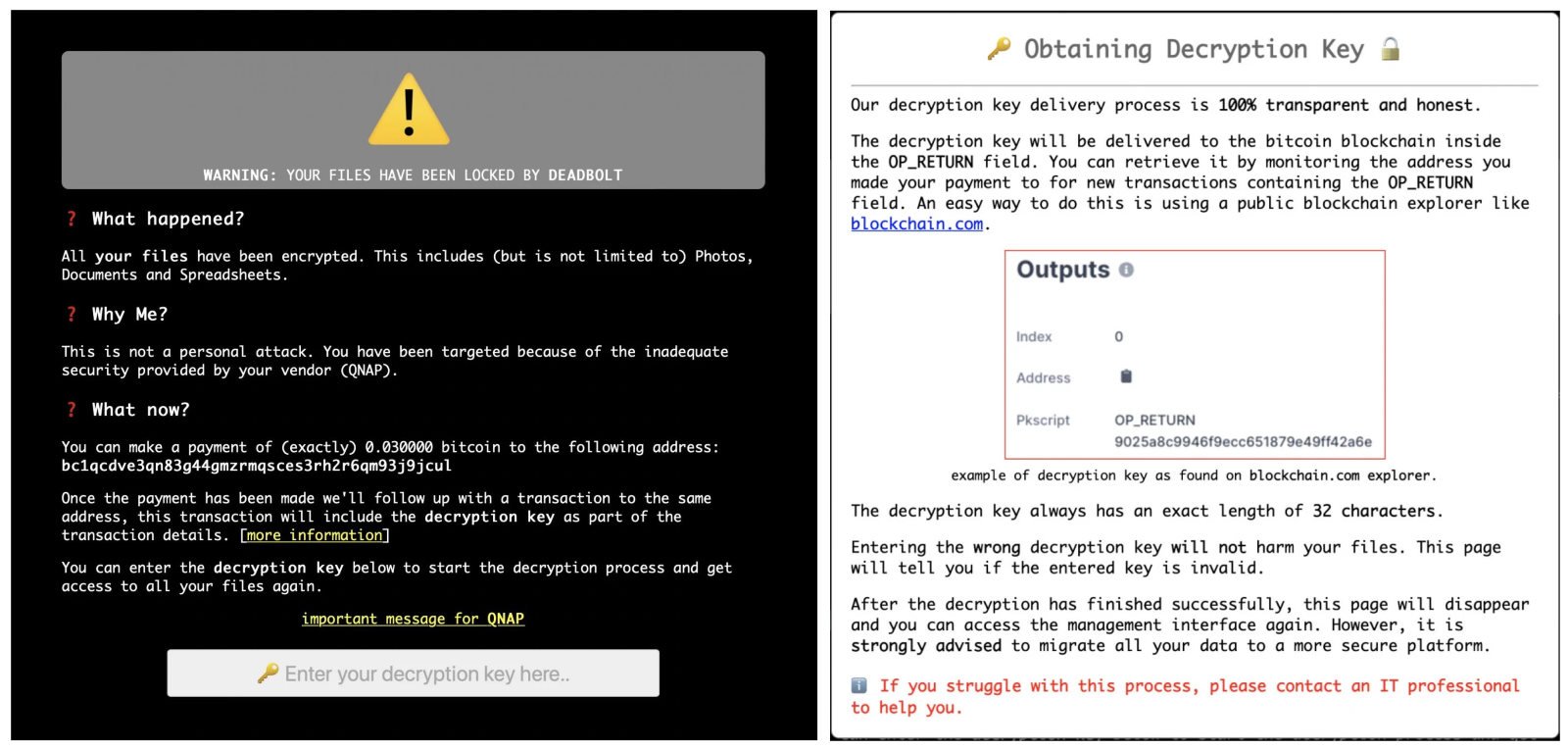

Gli aggressori non rilasciano richieste di riscatto su dispositivi crittografati, ma, invece, dirottano le pagine di accesso per visualizzare schermate di avviso che dicono “ATTENZIONE: i tuoi file sono stati bloccati da DeadBolt”.

La schermata del riscatto chiede alle vittime di pagare 0,03 bitcoin (circa $ 1.100) a un indirizzo Bitcoin univoco generato per ciascuna vittima, sostenendo che la chiave di decrittazione verrà inviata allo stesso indirizzo blockchain nel campo OP_RETURN una volta che il pagamento è andato a buon fine.

Questi attacchi ransomware DeadBolt in corso hanno un impatto solo sui dispositivi NAS esposti e, dato che gli aggressori affermano anche di utilizzare un bug zero-day, si consiglia di disconnetterli da Internet proprio come consigliato da QNAP nell’avviso di oggi.

La banda di DeadBolt chiede anche a QNAP di pagare 50 bitcoin (circa 1,85 milioni di dollari) per lo zero-day e una chiave di decrittazione principale per decrittografare i file per tutte le vittime colpite.

Sebbene sia improbabile che QNAP ceda alla richiesta di estorsioni, numerosi utenti hanno riferito di aver pagato con successo il ransomware per recuperare i propri file.