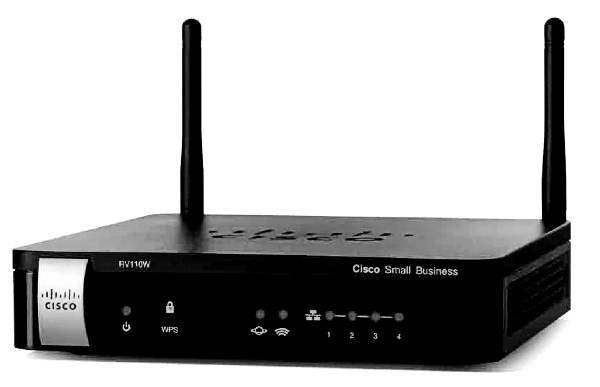

Con un avviso pubblicato mercoledì, Cisco ha affermato che una vulnerabilità critica nel servizio Universal Plug and Play (UPnP) dei router small business RV110W, RV130, RV130W e RV215W non verrà risolta perché questi dispositivi hanno raggiunto la fine del loro ciclo di vita nel 2019. Questa vulnerabilità potrebbe consentire a un utente malintenzionato non autenticato di eseguire codici arbitrari come utente root e di riavviare il dispositivo in modo imprevisto causando una negazione di servizio.

Il bug zero-day, tracciato come CVE-2021-34730 e valutato con un punteggio di gravità 9,8/10, è causato da una convalida errata del traffico UPnP in entrata ed è stato segnalato da Quentin Kaiser di IoT Inspector Research Lab.

Il bug interessa i modelli RV110W, RV130, RV130W e RV215W solo se il servizio UPnP è attivo. Secondo Cisco, UPnP è abilitato solo per impostazione predefinita su interfacce LAN e disabilitato per tutte le interfacce WAN.

Sebbene Cisco non abbia intenzione di rilasciare aggiornamenti di sicurezza per affrontare questa vulnerabilità critica, gli amministratori possono mitigare questo problema disabilitando il servizio UPnP su tutti i router interessati. È importante disabilitare UPnP su entrambe le interfacce perché questo è l’unico modo per eliminare la vulnerabilità.

Universal Plug and Play (UPnP) è un insieme di protocolli di rete che consentono ai dispositivi in rete, come i router, di scoprire senza problemi la reciproca presenza su una rete e stabilire servizi di rete funzionali. Una ricerca Shodan mostra che ci sono circa 5,5 milioni di dispositivi con connessione a Internet con UPnP abilitato.